Nazwa GhostPairing może kojarzyć się ze skomplikowaną luką w Bluetooth czy zaawansowanym atakiem hakerskim. Jednak rzeczywistość wygląda zupełnie inaczej. W praktyce nie jest to błąd systemu ani luka w zabezpieczeniach telefonu. GhostPairing to po prostu sprytna manipulacja, która wykorzystuje legalną funkcję WhatsAppa oraz Twoją chwilową nieuwagę.

Problem leży gdzie indziej. Cały proces przebiega po cichu, bez alarmów i czerwonych komunikatów. Dlatego właśnie tak wiele osób traci dostęp do swoich prywatnych rozmów, często nawet nie zdając sobie sprawy, w którym momencie popełniły błąd.

Na czym tak naprawdę polega ten mechanizm?

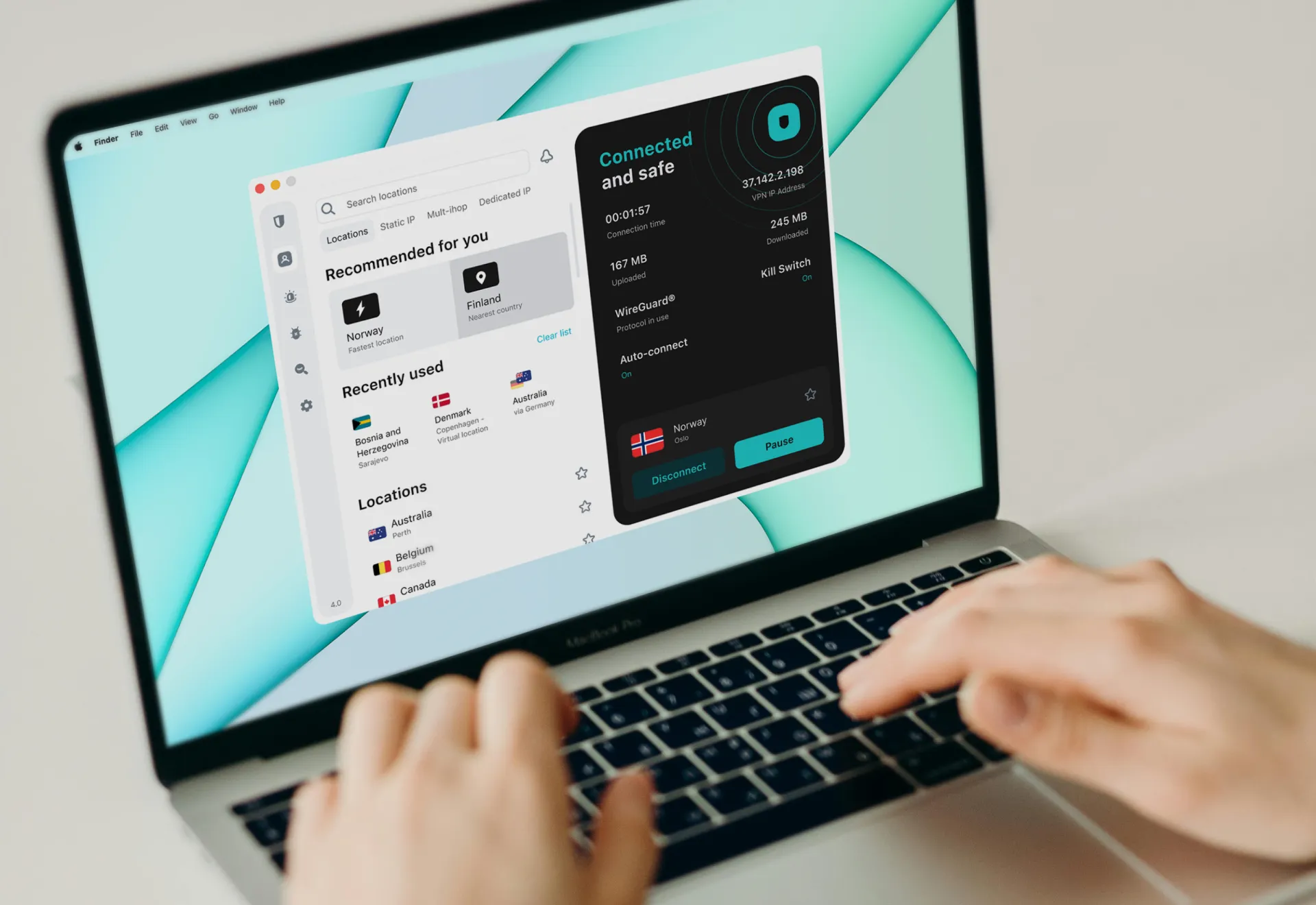

WhatsApp od dawna pozwala na korzystanie z jednego konta na kilku sprzętach jednocześnie. Dzięki funkcji „Połączone urządzenia” możesz pisać wiadomości z komputera, nie sięgając po telefon. Jest to rozwiązanie wygodne i bezpieczne, pod warunkiem, że korzystasz z niego świadomie.

W przypadku ataku GhostPairing sprawa wygląda jednak inaczej. Tutaj ofiara samodzielnie autoryzuje urządzenie oszusta, będąc przekonaną, że wykonuje zupełnie inną czynność. Nie dochodzi więc do łamania szyfrowania ani klonowania karty SIM. Wszystko odbywa się w pełni legalnie, w ramach oficjalnych mechanizmów aplikacji.

Jak przebiega atak?

Zazwyczaj wszystko zaczyna się od niewinnej wiadomości. Czasem jest to link do „zablokowanego zdjęcia”, informacja o rzekomej przesyłce, a innym razem ostrzeżenie o problemach z kontem. Co gorsza, wiadomość często pochodzi od dobrego znajomego, którego konto przestępcy przejęli już wcześniej. W rezultacie nasza czujność drastycznie spada.

Gdy klikniesz w link, trafisz na fałszywą stronę. Wygląda ona bardzo wiarygodnie i prowadzi Cię krok po kroku przez proces „potwierdzania tożsamości” lub „odblokowywania treści”. W pewnym momencie strona prosi o połączenie WhatsAppa z nowym urządzeniem. Wyświetla kod numeryczny lub prosi o zeskanowanie kodu QR – dokładnie tak, jak robi to oficjalna wersja WhatsApp Web.

W tym właśnie momencie następuje kluczowy zwrot akcji. Twój telefon paruje się nie z Twoim laptopem, lecz z komputerem atakującego. Dla serwerów WhatsAppa jest to w pełni poprawne, autoryzowane połączenie.

Co widzi i może zrobić intruz?

Gdy atak typu GhostPairing się powiedzie, przestępca nie przejmuje kontroli nad całym telefonem. Zyskuje jednak dostęp do Twojego WhatsAppa w takim samym zakresie, jaki daje wersja przeglądarkowa. Oznacza to konkretne konsekwencje:

- Może swobodnie czytać Twoje wiadomości, w tym zupełnie nowe wątki.

- Bez problemu wyśle wiadomości w Twoim imieniu do dowolnej osoby.

- Przejrzy Twoje zdjęcia, filmy oraz pełną listę kontaktów.

Dla Twoich znajomych wszystko wygląda normalnie. Konto nadal działa, numer telefonu pozostaje ten sam, a rozmowy toczą się dalej. Właśnie to pozwala oszustom działać skutecznie. Zazwyczaj wykorzystują ten dostęp, aby rozsyłać kolejne linki phishingowe, prosić o szybkie przelewy (metoda „na znajomego”) lub wyłudzać kody do innych serwisów.

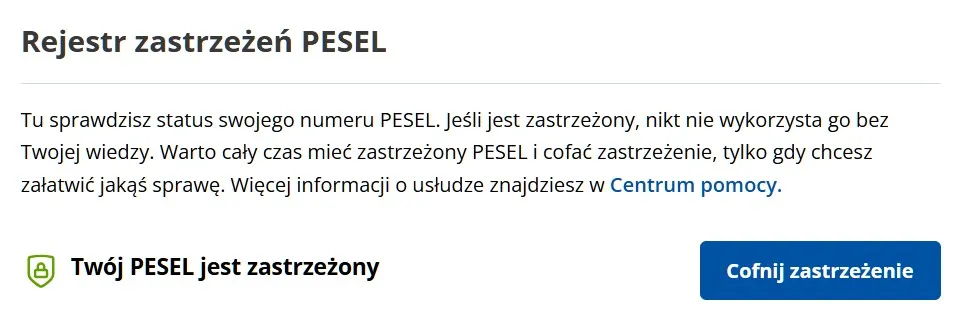

Może Cię zainteresować: Jak skutecznie zastrzec PESEL przez mObywatel

Warto jednak uspokoić nastroje w jednej kwestii. GhostPairing nie daje dostępu do mikrofonu, nie pozwala podsłuchiwać tradycyjnych rozmów telefonicznych ani czytać SMS-ów. Nie jest to atak na system Android czy iOS, lecz precyzyjne uderzenie w jedną, konkretną aplikację.

Dlaczego dajemy się na to nabrać?

Siła tej metody tkwi w jej prostocie. Przez lata WhatsApp przyzwyczaił nas, że parowanie urządzeń jest czynnością bezpieczną i rutynową. Ponadto sam proces wygląda bardzo znajomo. Nie widzimy żadnych ostrzeżeń o zagrożeniu, ponieważ technicznie rzecz biorąc, nie dzieje się nic niedozwolonego.

Dodatkowo, rzadko zaglądamy do ustawień aplikacji. Z tego powodu intruz może kontrolować konto tygodniami, nie wzbudzając żadnych podejrzeń. Często dowiadujemy się o problemie dopiero wtedy, gdy znajomi dzwonią z pytaniem o dziwne wiadomości, lub gdy sam WhatsApp nagle nas wyloguje.

Jak się bronić?

Obrona przed GhostPairingiem nie wymaga doktoratu z informatyki, ale z pewnością wymaga zmiany nawyków. Przede wszystkim, ignoruj linki sugerujące konieczność logowania, aby zobaczyć zdjęcie czy dokument – nawet jeśli wysłał je ktoś bliski. Jeśli coś budzi Twoje wątpliwości, po prostu zadzwoń do nadawcy i zapytaj o sprawę.

Następnie, wyób sobie nawyk regularnego sprawdzania sekcji „Połączone urządzenia” w ustawieniach WhatsAppa. Jeśli zobaczysz tam sesję, której nie rozpoznajesz (np. logowanie z Chrome o 3:00 w nocy) – natychmiast ją usuń. To działanie błyskawicznie odcina intruza od Twoich danych.

Warto również włączyć weryfikację dwuetapową. Chociaż nie zablokuje ona samego parowania urządzeń, to znacznie utrudni przestępcom przejęcie pełnej kontroli nad kontem w kolejnych etapach ataku.

Pamiętaj jednak, że najlepszą tarczą jest wiedza. GhostPairing nie zadziała bez Twojej pomocy. Atakujący zawsze potrzebuje Twojego aktywnego udziału. Jeśli nie zatwierdzisz nowego sprzętu, hakerzy pozostaną bezradni.

Podsumowanie

GhostPairing to dowód na to, że nawet przydatna, oficjalna funkcja może zostać wykorzystana przeciwko nam. Przestępcy nie muszą łamać skomplikowanych haseł; wolą żerować na naszym zaufaniu i pośpiechu. Zrozumienie, jak działa ten mechanizm, stanowi dzisiaj najlepszą ochronę. Wystarczy chwila nieuwagi, by oddać kontrolę nad czatami, ale równie niewiele trzeba, by to ryzyko całkowicie wyeliminować.